Игроделы продолжают радовать. Наверное нет таких людей,кто еще не видел эту рекламу:

Windows XP смена часового пояса через консоль

В догонку к заметке о настройке часовых поясов в linux, добавлю, как это сделать в богомерзкой winxp.

Получить список часовых поясов известных системе можно с помощью:

reg query «HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Time Zones»

получим длинный список, вот часть из того что получил я:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Time Zones\US Mountain Standard Time

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Time Zones\Vladivostok Standard Time

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Time Zones\W. Australia Standard Time

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Time Zones\W. Central Africa Standard Time

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Time Zones\W. Europe Standard Time

мне был интересен часовой пояс владивостока (потому что в XP якутский почему то был +9, а мне нужен +10)

изменить часовой пояс можно так:

Control.exe TIMEDATE.CPL,,/Z Vladivostok Standard Time

узнать какой часовой пояс установлен в системе в данный момент можно так:

reg query «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\TimeZoneInformation»

ответ получаем вот в таком виде:

! REG.EXE VERSION 3.0

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\TimeZoneInformation

Bias REG_DWORD 0xfffffda8

StandardName REG_SZ Владивосток (зима)

StandardBias REG_DWORD 0x0

StandardStart REG_BINARY 00000A00050003000000000000000000

DaylightName REG_SZ Владивосток (лето)

DaylightBias REG_DWORD 0xffffffc4

DaylightStart REG_BINARY 00000300050002000000000000000000

ActiveTimeBias REG_DWORD 0xfffffda8

т.е. все в норме, осталось только синхронизировать время по ntp. Все это легко делается через скрипты, поэтому если у вас большой парк компов, совсем не обязательно бегать и менять в ручную.

UPD. Так же рекомендую ознакомиться вот с этим постом: http://goblinid.livejournal.com/99675.html

Смена часового пояса

В большинстве дистрибутивов linux информация о часовых поясах хранится в директории:

$ ls /usr/share/zoneinfo/ Africa/ CET Etc/ Hongkong Kwajalein Pacific/ ROK zone.tab America/ Chile/ Europe/ HST Libya Poland Singapore Zulu Antarctica/ CST6CDT GB Iceland MET Portugal Turkey Arctic/ Cuba GB-Eire Indian/ Mexico/ posix/ UCT Asia/ EET GMT Iran MST posixrules Universal Atlantic/ Egypt GMT0 iso3166.tab MST7MDT PRC US/ Australia/ Eire GMT-0 Israel Navajo PST8PDT UTC Brazil/ EST GMT+0 Jamaica NZ right/ WET Canada/ EST5EDT Greenwich Japan NZ-CHAT ROC W-SU

Часовой пояс в дистрибутивах основанных на Red Hat меняеться сменой символической ссылки:

$ sudo unlink /etc/localtime

$ sudo ln -s /usr/share/zoneinfo/Etc/GMT+6 /etc/localtime

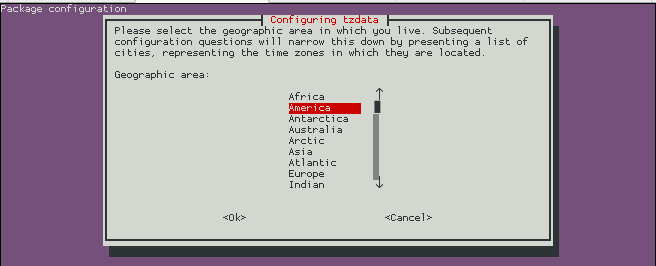

В Debian\Ubuntu это можно сделать через переконфигурацию пакета tzdata:

$ sudo dpkg-reconfigure tzdata

или например так:

echo ‘Asia/Tokyo’ | sudo tee /etc/timezone

sudo dpkg-reconfigure -f noninteractive tzdata

а так же, в любом дистрибутиве есть команда tzselect

Кое что о SED

В жизни любого айтишника, бывают моменты, когда нужно сделать много однообразной работы, но инструментами, которые могли бы помочь автоматизировать процесс не владеешь. И тут возникает вопрос, что быстрее: потратить время, научиться пользоваться инструментом, и потом сделать все за 5 минут, или потратить время и сделать все в ручную.

Зачастую, сделать в ручную быстрее, если конечно не думать о том, что возможно придется еще не раз делать эту работу, а обычно так и бывает!

Так случилось, что сегодня мне нужно было в пяти мегабайтном CSV файле из почти 100 000 строк заменить сперва все запятые на точку с запятой, а затем все точки на запятые. Не буду вдаваться в подробности, но сперва, я попробовал как обычно открыть его в Libre Office Calc. Точнее открыл то я его без проблем, а вот операция «поиск с заменой» подвесила редактор на долго. Прождав минут 10, я его прибил. Решил, что старый добрый nano сделает это быстрее. Хрен там было!

Любой смыслящий в линукс, скажет — в SED это сделать легко, но так уж вышло, что для меня SED это тот самый инструмент, который изучить все не доводилось. Но решил попробовать. Нашел довольно хороший мануал для новичков, и блин эта ацкая прога перемолола файл примерно за 2 СЕКУНДЫ!!!!

Сказать что я был удивлен — ничего не сказать. Я сперва подумал, что команду не правильно ввел…. Но все было верно. Ниже перепост того мануала. Автору ОГРОМНОЕ СПАСИБО. Ссылка на оригинал в конце.

Обновление старого сервера на примере 8.04.4

Сегодня озадачился вопросом, как фиксить shellshock на сервере, на котором стоит (уже) неподдерживамая производителем версия дистрибутива. Собирать патченный bash из исходников, совершенно не интересно, поэтому был выбран другой путь.

Фиксил я Ubuntu 8.04, под нее уже нет ни репов, ни исходников. Следующий из на данный момент поддерживаемых дистрибутивов 10.04, но как не трудно догадаться, в нем отличается версия libc6.

Но другого пути нет, поэтому прописав в /etc/apt/sources.list

deb http://archive.ubuntu.com/ubuntu lucid main

deb http://archive.ubuntu.com/ubuntu lucid-updates main

deb http://security.ubuntu.com/ubuntu lucid-security main

сделал apt-get update, а затем

apt-get install bash

есть ньюанс, обновлять нужно обязательно через apt-get install bash, а не через aptitude. Разница в том, что аптитуд по умолчанию тянет все рекомендуемые пакеты, а в данном случае, это совершенно ни к чему. (Можете попробовать, он вам выдаст охеренно здоровенный список пакетов, которые хочет обновить)

Обновив bash через apt-get, он скачал всего 7 пакетов. Т.е. минимум от которого зависит более свежая версия оболочки.

После чего запустил скрипт, тестирующий оболочку на наличие дырки, и убедился, что все прошло отлично.

2x RDP Client под Ubuntu 14.04 amd64

Переустановил систему, поставил свежую 14.04 LTS. Начал ставить привычный софт, и был неприятно удивлен. Самый удобный RDP клиент под пингвином сегфолится ;(

Проверил что пишет ldd, проверил всего ли ему хватает, проверил стоят ли 32х битные либы. Все ок. Ответ нашел… блин, на форуме техподдержки!!! Как то не удосужился туда сперва посмотреть.

Искомое заклинание было:

apt-get install libstdc++6:i386 libxpm4:i386 libxml2:i386 libqtdbus4:i386

По факту, у меня все это было уже ручками сто раз переустановлено, кроме libqtdbus4:i386. В ней то и была проблема.

Новости продолжают радовать

Сегодня с утра прочитал что «Игра Borderlands 2 доступна для Linux«. Там же написано, что в октябре выйдет «Borderlands: The Pre-sequel», уже изначально с поддержкой правильной ОС.

Я так понимаю, что вендекапец, который мы все долго ждали, уже близок! Аллилуйя! ))))

Статистика надежности HDD от Backblaze

В январе этого года компания Backblaze впервые опубликовала статистику использования дисковых накопителей в своих серверах. Backblaze предоставляет услугу дешёвого облачного бэкапа и поэтому закупается недорогими HDD потребительского класса, которые в 2-2,5 раза дешевле, чем HDD класса Enterprise. За четыре года собрана большая статистика по надёжности дисков Seagate, Hitachi и Western Digital.

В дата-центре Backblaze работает 38 441 диск, на которых хранится более 100 петабайт информации. Компания дублирует все данные, так что выход из строя каждого диска не является проблемой. Его просто заменяют другим, а информацию восстанавливают из резервной копии. Тем не менее, компания заинтересована в том, чтобы использовать более надёжные носители, поэтому и отслеживает статистику по моделям. Читать

Спорим в твоем приложении есть утечки памяти?

Посмотрел доклад… с интересом. Суть в том, что какой бы ты не был крутой программист, но почти гарантированно в твоем софте есть утечки памяти. В 99% случаев это баги сторонних библиотек. В общем начинающим Java разработчикам обязательно к просмотру.

Разработчик ПО для iPhone: Во всех iOS-устройствах постоянно запущены шпионские службы

iPhone полон скрытых механизмов для извлечения пользовательских данных в обход всех систем защиты, утверждает эксперт по безопасности и разработке приложений для iOS. Он говорит, что подозрительные фоновые службы запущены и непрерывно работают на 600 млн мобильных устройствах Apple, находящихся в эксплуатации по всему миру.

Мобильные устройства Apple полны скрытых функций, предназначенных для сбора сведений о пользователе органами исполнительной власти. Это следует из презентации (PDF) Джонатана Здзиарски (Jonathan Zdziarski), подготовленной им к конференции Hackers On Planet Earth в Нью-Йорке. Читать